Ile potrzeb, tyle dystrybucji systemu Linux. Mamy zatem Linuksy dla graczy, Linuksy przypominające macOS lub wyglądające jak Windows. Wydany właśnie Parrot 7.0 to OS bardzo nietypowy, bo stworzony z myślą o etycznym hakowaniu. Jakich zmian dokonano w tym interesującym distro? Rzućcie okiem.

Parrot 7.0 Echo ukończony

Stało się. W sieci udostępniono nowe wydanie ParrotOS 7 (Parrot 7.0), Linuksa ułatwiającego prowadzenie testów bezpieczeństwa, sprawdzania poziomu anonimowości i podatności na ataki. Wielu użytkowników mówi o nim krótko: Linux do hakowania – i jako taki słynie w środowisku miłośników opensource.

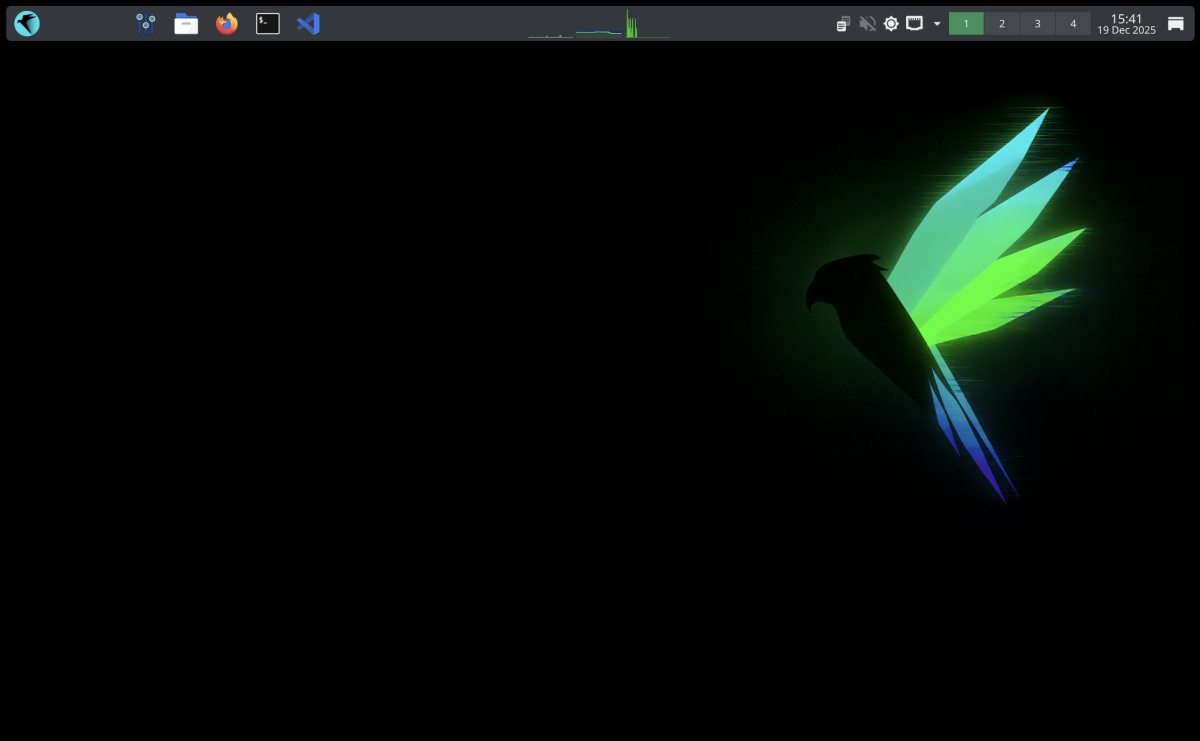

Parrot 7.0 o nazwie kodowej Echo to główna, sporych rozmiarów aktualizacja. System bazuje na najnowszym Debianie 13 Trixie, wykorzystuje jądro Linux 6.12 LTS oraz KDE Plasma. Dodać należy, że środowisko graficzne mocno odchudzono, mając na celu optymalizację działania nawet pod kątem słabszych komputerów.

Pośród narzędzi do hakowania mamy ConvoC2 do exploitowania MS Teams, goshs, napisany w Go SimpleHTTPServer, czy też bazujący na Pythonie i umożliwiający wykonywanie komend na Windowsie w sposób zdalny evil-winrm-py. Jest też AutoRecon do prowadzenia automatycznego nasłuchu sieci.

- Pobierz: Parrot

Parrot 7.0 daje wyraźny sygnał, w którą stronę zmierza dystrybucja. Twórcy wyraźnie postawili na rozszerzenie arsenału narzędzi ofensywnych, a jednocześnie na lepsze przygotowanie systemu pod nowoczesne scenariusze testów bezpieczeństwa.

Nowe narzędzia, AI i gruntowne przemeblowanie

Na pokładzie pojawiły się m.in. bpf-linker, czyli prosty statyczny linker BPF, a także PKINITtools. To zestaw narzędzi do pracy z Kerberosem (PKINIT) i relayów do AD CS, co szczególnie docenią osoby testujące środowiska Active Directory. Do tego dochodzi Chisel, znany i ceniony w świecie pentestów tunel sieciowy napisany w Go, BloodHound.py jako pythonowy ingestor danych oraz TruffleHog, narzędzie do skanowania wycieków sekretów i kluczy w repozytoriach czy systemach plików.

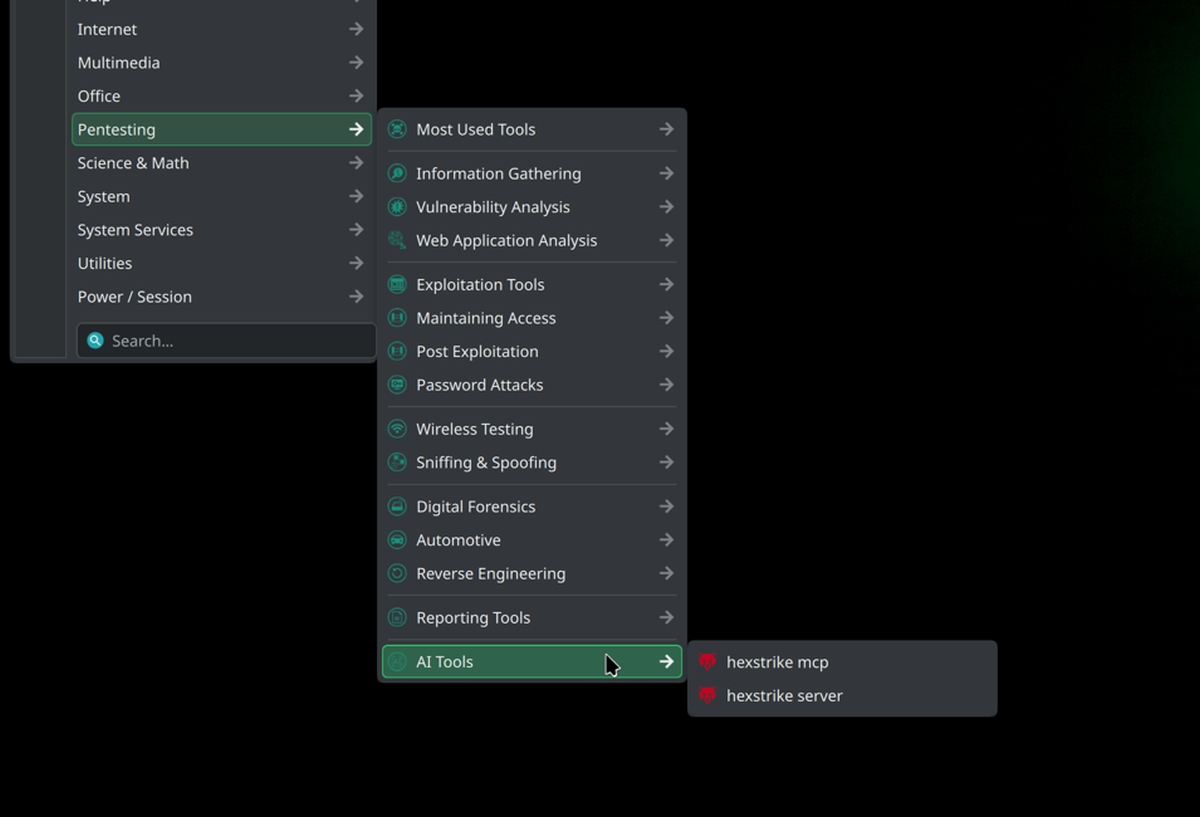

Po raz pierwszy – na wyraźne życzenie społeczności – Parrot Security doczekał się też osobnej kategorii AI Tools. Jej centralnym punktem jest HexStrike AI, czyli narzędzie wykorzystujące sztuczną inteligencję do testów penetracyjnych i oceny bezpieczeństwa. Co istotne, twórcy Parrota podchodzą do tematu AI bez hurraoptymizmu. Wprost podkreślają, że prawdziwa rewolucja cyberbezpieczeństwa AI nie polega na automatyzowaniu wszystkiego. Chodzi o tworzenie strategii i narzędzi zabezpieczających modele językowe, w tym testowaniu promptów i technik prompt engineeringu.

Zmiany objęły też fundamenty systemu. Metapakiet parrot-tools został rozbudowany i instaluje teraz znacznie więcej narzędzi już na starcie. Pojawił się gotowy rootfs tarball dla architektury RISC-V, Parrot Updater został przepisany w Rust i zyskał interfejs graficzny. Obrazy Docker i WSL doczekały się również aktualizacji. Całość uzupełnia nowy skrypt pozwalający konwertować istniejące instalacje Debiana bezpośrednio do Parrota, co może znacząco ułatwić migrację bardziej zaawansowanym użytkownikom.

Wymagania sprzętowe? Skromne

Parrot 7.0 nie stawia zaporowych wymagań sprzętowych. Pozostaje dystrybucją, którą da się uruchomić nawet na starszym lub mniej wydajnym sprzęcie. Do sprawnego działania wystarczą 64-bitowy procesor zgodny z architekturą x86_64, minimum 2 GB pamięci RAM oraz około 20 GB wolnego miejsca na dysku. Taki zestaw wystarczy do uruchomienia systemu i pracy w trybie podstawowym. Wpraktyce twórcy zalecają 4 GB RAM lub więcej, zwłaszcza przy korzystaniu z narzędzi pentesterskich, maszyn wirtualnych czy środowisk kontenerowych.

Parrot 7.0 dobrze radzi sobie również w wersji Live oraz na maszynach wirtualnych, a dzięki aktualnym obrazom Docker i WSL może być wygodnie używany także jako środowisko robocze obok Windowsa.

Pełny dziennik zmian związany z aktualizacją Parrot 7.0 znajdziecie w tym miejscu.

Źródło: Instalki.pl via parrotsec