W Polsce pojawiła się nowa kampania phishingowa, w której przestępcy podszywają się pod system mObywatel, wykorzystując SMS-y o rzekomych wykroczeniach drogowych i mandatach. Wiadomości są skonstruowane tak, aby wyglądały jak autentyczna komunikacja rządowa. To zwiększa ryzyko, że użytkownicy dadzą się nabrać na fałszywe powiadomienia. W rzeczywistości linki prowadzą do stron wyłudzających dane. Tam ofiary są nakłaniane do podania informacji o kartach płatniczych pod pretekstem opłacenia kary finansowej.

Fałszywe SMS-y „mObywatel” jako nowa fala phishingu – jak działa oszustwo?

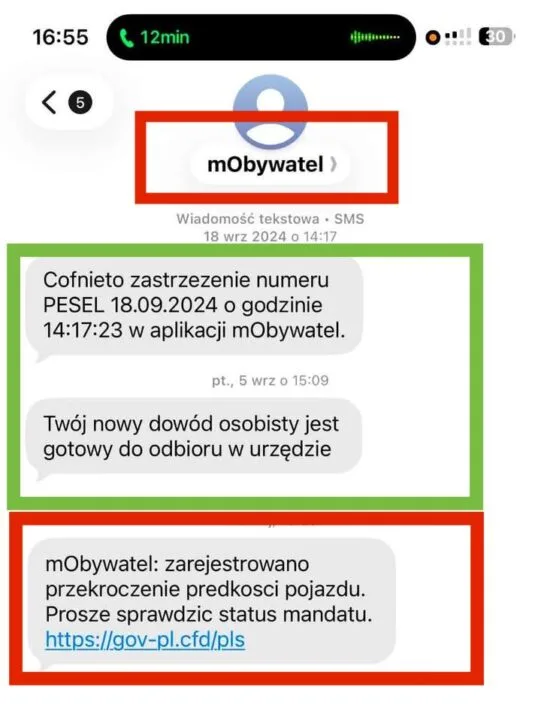

Mechanizm ataku opiera się na dobrze znanej, ale wciąż skutecznej metodzie podszywania się pod instytucje publiczne. Cyberprzestępcy rozsyłają wiadomości SMS, które wyglądają jak komunikaty z systemu mObywatel i informują o rzekomym wykroczeniu drogowym lub konieczności sprawdzenia mandatu. Kluczowym elementem jest tu wykorzystanie tzw. spoofingu, czyli fałszowania nazwy nadawcy Dzięki temu wiadomość może pojawić się w tym samym wątku co prawdziwe SMS-y od systemu rządowego. To znacząco zwiększa jej wiarygodność i utrudnia wykrycie oszustwa.

Po kliknięciu w link użytkownik trafia na stronę imitującą serwis administracyjny, gdzie może „sprawdzić” szczegóły sprawy. W praktyce niezależnie od wprowadzonych danych system generuje informację o rzekomym mandacie i kieruje do formularza płatności. Tam oszuści proszą ofiarę o podanie danych karty płatniczej, co stanowi kluczowy etap przejęcia środków. W bardziej zaawansowanych wariantach ataku dane te mogą być wykorzystywane do dodania karty do cyfrowych portfeli np. Google Wallet, co umożliwia wykonywanie transakcji bez każdorazowego potwierdzania.

Jak rozpoznać atak i ograniczyć ryzyko utraty danych?

Specjaliści zwracają uwagę, że tego typu kampanie są szczególnie niebezpieczne. Wykorzystują bowiem zaufanie do znanych usług i integrację wątków SMS w telefonach. To sprawia, że fałszywe wiadomości wizualnie „mieszają się” z prawdziwymi komunikatami. Użytkownik może mieć wrażenie, że otrzymuje kolejną informację z oficjalnego systemu, co obniża jego czujność. Dodatkowo same treści mają wywołać presję czasu i skłaniać do szybkiego działania np. poprzez informację o zaległym mandacie lub konieczności natychmiastowej płatności.

Kluczowym elementem obrony pozostaje weryfikacja adresów stron internetowych oraz unikanie logowania się lub podawania danych płatniczych po kliknięciu w link z SMS-a. Oficjalne serwisy rządowe korzystają z domen zakończonych na gov.pl. Z kolei te fałszywe strony często wykorzystują podobnie brzmiące adresy lub nietypowe rozszerzenia. Zaleca się także dokładne sprawdzanie komunikatów w aplikacjach bankowych podczas autoryzacji płatności. Szczególnie ważne jest zweryfikowanie, czy operacja dotyczy faktycznej transakcji, czy np. dodania karty do portfela cyfrowego. W przypadku podejrzenia infekcji lub oszustwa najważniejsze jest natychmiastowe przerwanie procesu. Następnie należy odłączyć urządzenie od sieci oraz skontaktować się z bankiem w celu zabezpieczenia środków.

Źródło: Niebezpiecznik, Sekurak