Specjaliści ds. cyberbezpieczeństwa wykryli aktywną kampanię ataków, w której wykorzystywana jest fałszywa aktualizacja narzędzia ScreenConnect do instalacji złośliwego oprogramowania CloudZ RAT na komputerach z systemem Windows. Atakujący podszywają się pod legalne instalatory, dzięki czemu infekcja może przebiegać niezauważenie. Po uruchomieniu malware uzyskuje zdalny dostęp do systemu i może przejmować wrażliwe dane, w tym hasła zapisane w przeglądarkach. Szczególnie niepokojący jest fakt, że dodatkowy moduł ataku potrafi wykorzystywać integrację Microsoft Phone Link. W efekcie narażone na wyciek mogą być również dane synchronizowane między komputerem a smartfonem.

Fałszywa aktualizacja jako furtka do infekcji. Atak zaczyna się od pozornie legalnego instalatora

Według ustaleń badaczy cyberbezpieczeństwa kampania opiera się na podszywaniu się pod aktualizację narzędzia ScreenConnect. Te w normalnych warunkach służy do zdalnego wsparcia i administracji systemów. W tym przypadku użytkownik zostaje nakłoniony do instalacji pliku wyglądającego jak standardowa aktualizacja. Jednak w rzeczywistości prowadzi on do uruchomienia złośliwego łańcucha infekcji. Po jego wykonaniu na komputerze instalowany jest trojan zdalnego dostępu CloudZ RAT, który łączy się z serwerami kontrolowanymi przez atakujących i pozostaje w ukryciu, oczekując na dalsze komendy.

Mechanizm działania jest typowy dla tego typu zagrożeń. Malware nie ujawnia swojej obecności od razu, co utrudnia jego wykrycie w początkowej fazie. W efekcie użytkownik może nie zauważyć przejęcia systemu, mimo że w tle uruchamiają się procesy umożliwiające pełną kontrolę nad urządzeniem.

Phone Link na celowniku. Złośliwa wtyczka wykrada dane przesyłane między komputerem a telefonem

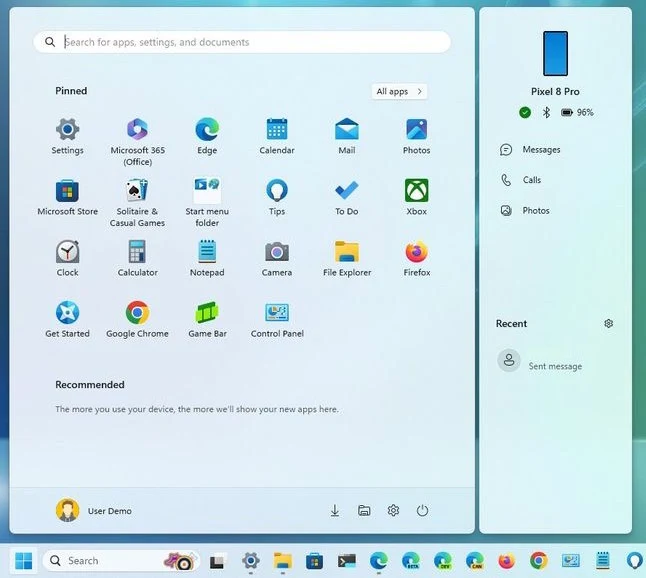

Najbardziej niepokojącym elementem kampanii jest sposób, w jaki CloudZ RAT wykorzystuje integrację między urządzeniami. Po przejęciu systemu malware pobiera dodatkowy komponent ukierunkowany na Microsoft Phone Link. To popularne narzędzie służące do synchronizacji telefonu z komputerem.

Wtyczka analizuje dane aplikacji, zapisuje je lokalnie w folderach tymczasowych, a następnie przekazuje do serwera atakujących. Oznacza to, że zagrożone mogą być nie tylko dane przechowywane na komputerze, ale również informacje synchronizowane ze smartfonem, w tym wiadomości, powiadomienia czy jednorazowe kody uwierzytelniające.

Badacze podkreślają, że problem nie wynika z samego działania Phone Link, ale z faktu, że przejęty komputer staje się pośrednikiem w dostępie do danych z telefonu. Zalecają instalowanie oprogramowania wyłącznie z oficjalnych i sprawdzonych źródeł oraz korzystanie z aktywnej ochrony antywirusowej działającej w czasie rzeczywistym. W przypadku podejrzenia infekcji kluczowe jest natychmiastowe odłączenie urządzenia od sieci i wstrzymanie synchronizacji z innymi sprzętami.

Źródło: Android Authority