W sieci pojawiła się kolejna niebezpieczna kampania. Tym razem cyberprzestępcy podszywają się pod oficjalne strony Microsoftu, oferując fałszywą aktualizację Windows. W rzeczywistości zamiast poprawek systemowych użytkownicy pobierają złośliwe oprogramowanie kradnące hasła i dane logowania. Strona została przygotowana tak, aby wyglądać wiarygodnie, co zwiększa ryzyko, że ktoś może dać się oszukać i uruchomić niebezpieczny instalator.

Fałszywa aktualizacja Windows 24H2. Strona do złudzenia przypomina oficjalną

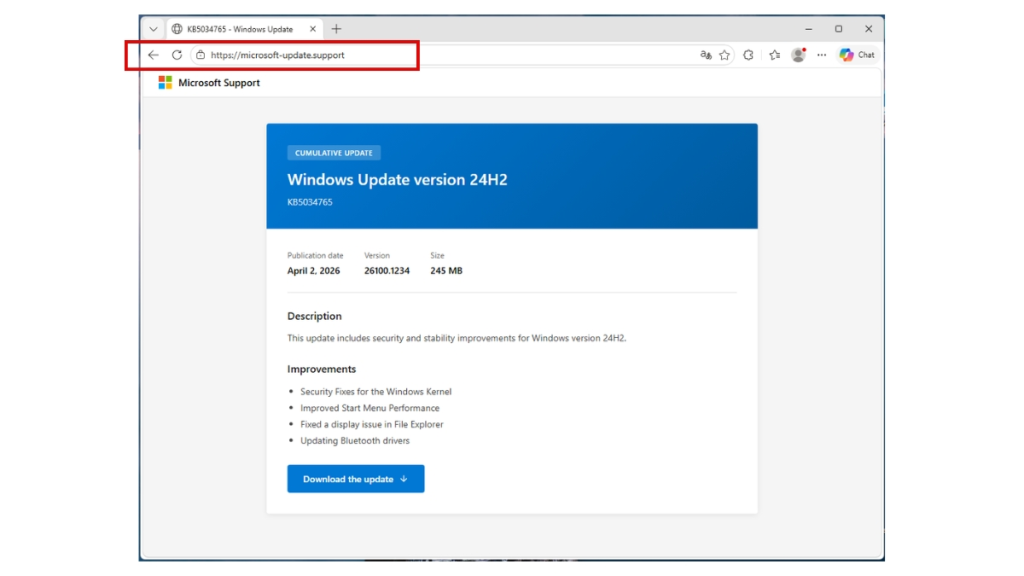

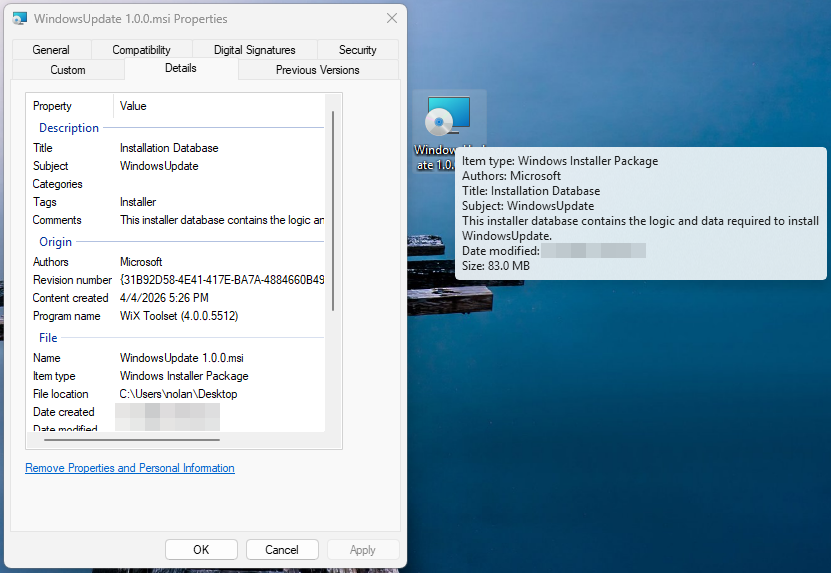

Cyberprzestępcy przygotowali spreparowaną stronę internetową, która udaje oficjalny serwis wsparcia Microsoftu. Witryna sugeruje pobranie zbiorczej aktualizacji dla Windows 24H2. To ma wzbudzić zaufanie użytkowników i skłonić ich do uruchomienia instalatora. Na stronie znajduje się wyraźny przycisk pobierania, który prowadzi do pliku MSI o nazwie przypominającej legalne aktualizacje systemowe. Całość została zaprojektowana w taki sposób, aby wyglądać jak standardowa procedura instalacji poprawek Windows, łącznie z użyciem oznaczeń typu KB, które są kojarzone z oficjalnymi aktualizacjami Microsoftu. W rzeczywistości jednak pobierany plik nie ma nic wspólnego z aktualizacją systemu i stanowi element kampanii malware.

Fałszywa strona jest bardzo dopracowana graficznie. Według analizy, instalator ma stosunkowo duży rozmiar i wykorzystuje legalne narzędzia do tworzenia pakietów instalacyjnych. To dodatkowo zwiększa jego wiarygodność w oczach mniej zaawansowanych użytkowników. W efekcie osoba, która trafi na taką stronę i nie zachowa ostrożności, może uznać, że ma do czynienia z prawdziwą aktualizacją systemu operacyjnego, a nie próbą infekcji komputera.

Malware kradnie hasła i dane z przeglądarek oraz Discorda

Po uruchomieniu fałszywej aktualizacji systemu dochodzi do instalacji złośliwego oprogramowania, które działa wieloetapowo i ma na celu kradzież danych użytkownika. Najpierw instalator instaluje na komputerze aplikację opartą na technologii Electron i zapisuje ją w katalogu użytkownika. Następnie uruchamia kolejne komponenty, w tym ukryte środowisko Python. Dzięki temu malware może wykonywać bardziej zaawansowane operacje w systemie i pobierać kolejne moduły z internetu. Wśród ich funkcji znajduje się między innymi przechwytywanie danych logowania, analiza procesów systemowych oraz zbieranie informacji z przeglądarki i innych aplikacji.

Szczególnie niebezpieczny jest fakt, że złośliwe oprogramowanie atakuje również Discorda, modyfikując jego pliki w celu przechwytywania tokenów logowania, danych płatności oraz informacji związanych z uwierzytelnianiem dwuskładnikowym. Dodatkowo malware identyfikuje ofiarę na podstawie adresu IP i lokalizacji. Potem natomiast łączy się z serwerami kontrolnymi, które umożliwiają przesyłanie skradzionych danych. Niepokoi to, że analiza wykazała, że w momencie badania zagrożenie nie było wykrywane przez wiele popularnych silników antywirusowych.

Dlaczego ta kampania jest tak groźna?

Zastosowana technika ataku pokazuje, że cyberprzestępcy coraz częściej wykorzystują bardzo wiarygodnie wyglądające fałszywe aktualizacje systemowe, aby nakłonić użytkowników do instalacji złośliwego oprogramowania.

Początkowo cyberprzestępcy kierowali kampanię wyłącznie do użytkowników francuskojęzycznych, jednak takie działania bardzo szybko rozszerzają swój zasięg na kolejne regiony. Dodatkowym zagrożeniem jest to, że cyberprzestępcy przesyłają skradzione dane na zewnętrzne serwery. Mogą więc dalej wykorzystywać je do kolejnych ataków phishingowych lub prób przejmowania kont użytkowników. Eksperci ostrzegają, aby absolutnie nie instalować żadnych „aktualizacji Windows” pobieranych z nieoficjalnych stron. Trzeba też zawsze weryfikować źródło oprogramowania, szczególnie jeśli pojawia się ono w formie ręcznego instalatora.

Źródło: Digital Trends