Polski rząd ostrzega przed nową falą ataków wymierzonych w użytkowników komunikatora Signal. Według opublikowanej rekomendacji grupy hakerskie typu APT prowadzą kampanie phishingowe, których celem jest przejmowanie kont osób pracujących w administracji publicznej i na ważnych stanowiskach państwowych. Cyberprzestępcy podszywają się pod wsparcie techniczne aplikacji, próbując wyłudzić kody logowania lub nakłonić ofiary do zeskanowania fałszywych kodów QR.

Phishing na Signalu – jak działają ataki i kto jest celem?

Eksperci ds. cyberbezpieczeństwa alarmują, że kampanie phishingowe wymierzone w użytkowników Signala nie są przypadkowe ani masowe, lecz precyzyjnie zaplanowane. Zgodnie z rekomendacją Pełnomocnika Rządu ds. Cyberbezpieczeństwa, za częścią działań stoją grupy APT, czyli dobrze zorganizowane zespoły hakerskie powiązane z państwami prowadzącymi działania wywiadowcze. Ich celem są przede wszystkim osoby pełniące funkcje publiczne, pracownicy administracji oraz instytucji o strategicznym znaczeniu. Atakujący nie próbują łamać zabezpieczeń technicznych komunikatora wprost, ale wykorzystują najsłabsze ogniwo, czyli człowieka. Wysyłają wiadomości, które udają komunikaty od obsługi technicznej Signala, informując o rzekomej blokadzie konta, podejrzanej aktywności lub konieczności natychmiastowej weryfikacji.

W rzeczywistości wszystkie te komunikaty są elementem socjotechniki. Ich zadaniem jest stworzenie presji czasu i skłonienie ofiary do szybkiego działania bez analizy sytuacji. Przestępcy próbują nakłonić użytkowników do podania kodów weryfikacyjnych SMS, PIN-ów lub zeskanowania kodów QR, które w praktyce pozwalają przejąć kontrolę nad kontem. Po uzyskaniu dostępu do komunikatora mogą oni nie tylko czytać wiadomości, ale również podszywać się pod ofiarę i dalej rozprzestrzeniać atak. W komunikacie podkreślono, że eksperci obserwują tego typu operacje od dłuższego czasu.

Zalecenia rządu i alternatywy dla komunikacji służbowej

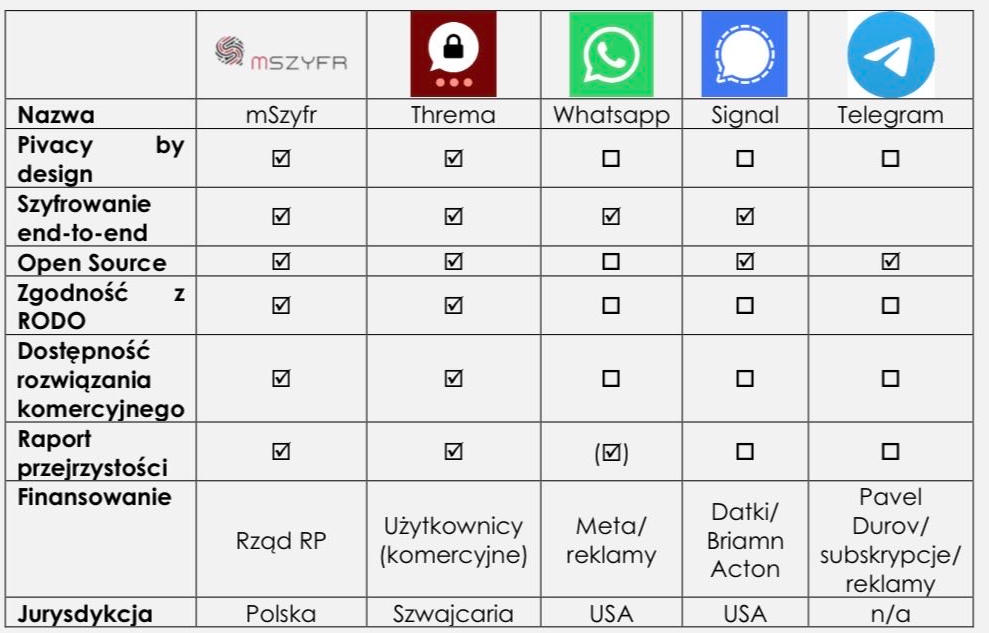

W odpowiedzi na rosnące zagrożenie Pełnomocnik Rządu ds. Cyberbezpieczeństwa zalecił instytucjom należącym do Krajowego Systemu Cyberbezpieczeństwa ograniczenie korzystania z Signala w komunikacji służbowej. Wskazano, że chociaż aplikacja jest popularna i powszechnie uznawana za bezpieczną, obecna skala ataków phishingowych znacząco zwiększa ryzyko przejęcia kont i wycieku poufnych informacji. W ramach rekomendacji zaproponowano korzystanie z rozwiązań krajowych, które zostały opracowane specjalnie z myślą o administracji publicznej i komunikacji niejawnej. Wśród nich wymieniono komunikator mSzyfr, rozwijany przez NASK-PIB, oraz system SKR-Z, przeznaczony do łączności o najwyższym poziomie ochrony.

Zwrócono uwagę, że oba systemy działają w infrastrukturze zlokalizowanej w Polsce i pozostają pod pełną kontrolą krajowych instytucji. To ma zwiększać bezpieczeństwo wymiany informacji wrażliwych. Jednocześnie dokument przypomina podstawowe zasady ochrony przed phishingiem. Wśród nich znalazły się nieudostępnianie kodów autoryzacyjnych, unikanie klikania w podejrzane linki oraz regularne sprawdzanie aktywnych urządzeń zalogowanych do konta. Podkreślono również, że oficjalne wsparcie Signala nigdy nie kontaktuje się z użytkownikami w sposób, który wymagałby podania danych dostępowych.

Źródło: Ministerstwo Cyfryzacji / Zdjęcie otwierające: Unsplash (@juliolopez), Signal