Strona popularnego programu JDownloader została przejęta przez cyberprzestępców, którzy podmienili oficjalne instalatory na złośliwe pliki. Problem dotyczy wersji pobieranych między 6 a 7 maja 2026 roku dla systemów Windows i Linux. W efekcie użytkownicy mogli nieświadomie zainstalować oprogramowanie typu RAT, dające atakującym zdalny dostęp do komputerów. Twórcy potwierdzili incydent i informują, że zagrożone są tylko wybrane instalatory pobrane w trakcie ataku.

Jak doszło do ataku i co dokładnie zmodyfikowali hakerzy?

Według raportu zespołu JDownloader, atakujący wykorzystali niezałatany błąd w systemie zarządzania treścią (CMS) strony, który pozwalał na modyfikowanie publikowanych danych bez konieczności logowania się do panelu administracyjnego. W praktyce oznaczało to, że cyberprzestępcy mogli podmienić linki do oficjalnych instalatorów na własne, zewnętrzne pliki, nie zmieniając przy tym samej struktury strony, co utrudniało szybkie wykrycie incydentu.

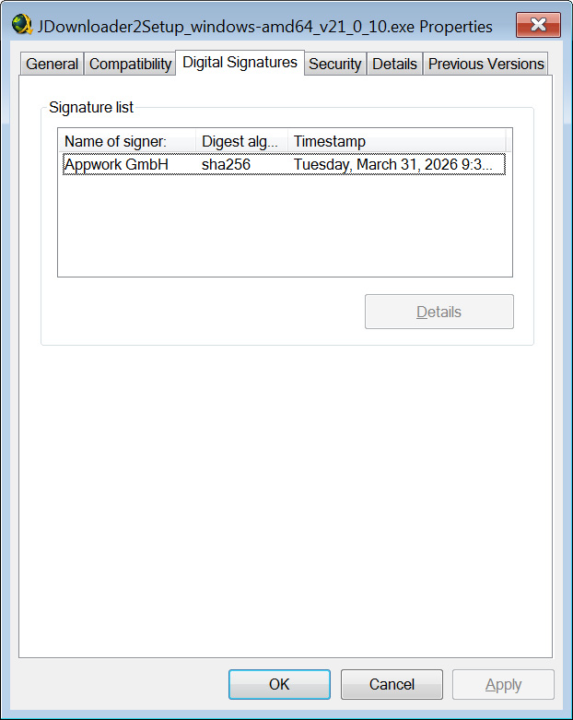

Zmodyfikowano zostały przede wszystkim tzw. „alternatywne” instalatory dla Windows oraz skrypt instalacyjny dla systemu Linux, które normalnie służą do szybkiej instalacji programu poza głównym pakietem. W raporcie podkreślono, że nie doszło do przejęcia całej infrastruktury serwerowej. Atak ograniczył się wyłącznie do warstwy CMS, czyli treści widocznych dla użytkownika. Mimo to skutki były poważne. Użytkownicy pobierali bowiem pliki wyglądające na oficjalne, ale w rzeczywistości zawierające złośliwy kod. Deweloperzy zdecydowali się natychmiast wyłączyć stronę i rozpocząć analizę, aby zapobiec dalszemu rozprzestrzenianiu infekcji.

Incydent został po raz pierwszy zauważony przez społeczność, gdy programy antywirusowe zaczęły oznaczać pobrane instalatory jako podejrzane. To szybko doprowadziło do weryfikacji i potwierdzenia włamania.

Pythonowy RAT, ukryte binaria i ryzyko dla użytkowników

Analiza zainfekowanych instalatorów JDownloader wykazała, że główny ładunek złośliwego oprogramowania stanowił trojan zdalnego dostępu (RAT) napisany w Pythonie. Malware działał jako loader, którego zadaniem było pobieranie i uruchamianie kolejnych modułów z serwerów kontrolowanych przez atakujących. To umożliwiało im wykonywanie dowolnych poleceń na zainfekowanym systemie.

W przypadku Windowsa instalator uruchamiał zaszyfrowany kod, który po instalacji łączył się z serwerami C2 i pozwalał na zdalną kontrolę nad komputerem ofiary. W wersji Linux sytuacja była jeszcze bardziej rozbudowana. Skrypt pobierał dodatkowe archiwa, w których znajdowały się dwa binaria ELF, a następnie instalował jedno z nich jako plik SUID w katalogu systemowym, co nadawało mu podwyższone uprawnienia. Dodatkowo malware kopiował się do ukrytego katalogu w systemie użytkownika oraz tworzył mechanizmy trwałości, które pozwalały mu uruchamiać się automatycznie po restarcie. Atakujący maskowali procesy jako legalne usługi systemowe, co utrudniało ich wykrycie przez użytkownika.

Twórcy JDownloader podkreślają, że ryzyko dotyczy wyłącznie osób, które pobrały i uruchomiły instalatory w czasie trwania ataku. Zalecają oni w takim przypadku pełną reinstalację systemu operacyjnego oraz zmianę wszystkich haseł, gdyż nie można wykluczyć kradzieży danych. Eksperci ds. bezpieczeństwa ostrzegają, że tego typu ataki supply chain stają się coraz częstsze i szczególnie groźne. Wykorzystują bowiem zaufanie użytkowników do oficjalnych stron popularnych aplikacji.

Źródło tekstu: Bleeping Computer / Zdjęcie otwierające: unsplash (@markusspiske), JDownloader