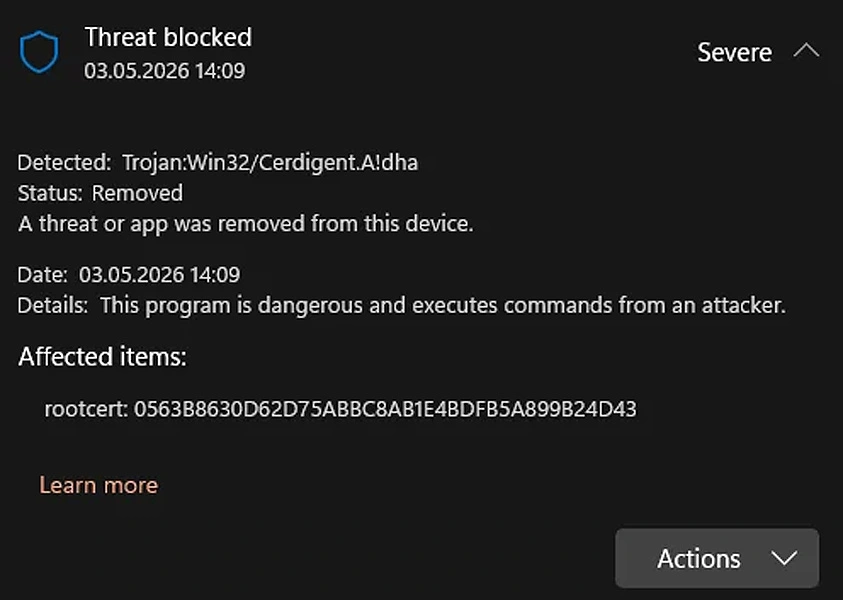

Wygląda na to, że Microsoft Defender narobił sporo zamieszania. Użytkownicy Windows zaczęli masowo otrzymywać ostrzeżenia o rzekomym trojanie „Cerdigent”, co w wielu przypadkach wywołało panikę i podejrzenia infekcji. Szybko jednak sprawa okazała się bardziej skomplikowana. Wszystko wskazuje na błędne wykrycia powiązane z problemem certyfikatów DigiCert, a nie rzeczywisty atak malware.

Microsoft Defender wykrywa „Cerdigent” – skąd wzięły się alarmy i co tak naprawdę oznaczają

Fala ostrzeżeń oznaczonych jako „Trojan:Win32/Cerdigent.A!dha” zaczęła pojawiać się na komputerach z systemem Windows praktycznie na całym świecie. To szybko zwróciło uwagę zarówno użytkowników, jak i specjalistów od bezpieczeństwa. W wielu przypadkach komunikaty sugerowały obecność groźnego malware, zdolnego do wykonywania różnych działań na urządzeniu. Mogło to więc wyglądać jak początek nowej kampanii cyberataków. Jednak kolejne analizy wskazały na inny scenariusz.

Źródłem problemu okazała się aktualizacja sygnatur Microsoft Defendera, po której zaczęto błędnie oznaczać legalne certyfikaty jako zagrożenie. Dodatkowo na części systemów dochodziło do automatycznego usuwania tych certyfikatów z magazynu zaufania Windows. To mogło wpływać na działanie oprogramowania i usług wymagających poprawnej weryfikacji podpisów cyfrowych. W efekcie wielu użytkowników uznało, że ich komputery zostały zainfekowane i decydowało się nawet na reinstalację systemu. Dopiero późniejsze informacje pokazały, że mamy do czynienia z fałszywymi alarmami, a nie rzeczywistą infekcją.

Microsoft stosunkowo szybko przygotował poprawki, które nie tylko eliminują błędne wykrycia, ale w niektórych przypadkach przywracają wcześniej usunięte certyfikaty.

Problem sięga głębiej – incydent DigiCert i nadużycie certyfikatów do podpisywania kodu

Chociaż alerty Microsoft Defendera w wielu przypadkach okazały się fałszywe, cała sytuacja nie pojawiła się bez powodu. W tle znajduje się incydent bezpieczeństwa związany z firmą DigiCert, jednym z kluczowych dostawców certyfikatów cyfrowych. Z ustaleń wynika, że atakujący uzyskali ograniczony dostęp do wewnętrznych systemów po przejęciu konta pracownika wsparcia. To wystarczyło, by zdobyć tzw. kody inicjalizacyjne do części certyfikatów służących do podpisywania oprogramowania.

Po połączeniu takich kodów z zatwierdzonymi zamówieniami możliwe było wygenerowanie w pełni legalnych certyfikatów. Te z kolei mogły zostać wykorzystane do podpisywania złośliwego oprogramowania, które dla systemu wyglądało jak zaufane. DigiCert zareagował stosunkowo szybko i unieważnił łącznie 60 certyfikatów. Z tego część miała związek z kampanią malware znaną jako Zhong Stealer. W jej ramach wykorzystywano m.in. phishing i wieloetapowe ładunki pobierane z chmury.

Co ciekawe, certyfikaty wykrywane przez Microsoft Defender nie są tymi samymi, które unnieważniono w związku z kampaniami malware. Dotyczą one wpisów w systemowym magazynie zaufania Windows, a nie bezpośrednio certyfikatów użytych do podpisywania złośliwego oprogramowania. Na ten moment nie wiadomo, czy oba zdarzenia są bezpośrednio ze sobą powiązane. Jednak ich zbieżność czasowa zwróciła uwagę badaczy bezpieczeństwa.

Źródło: Neowin, Bleeping Computer