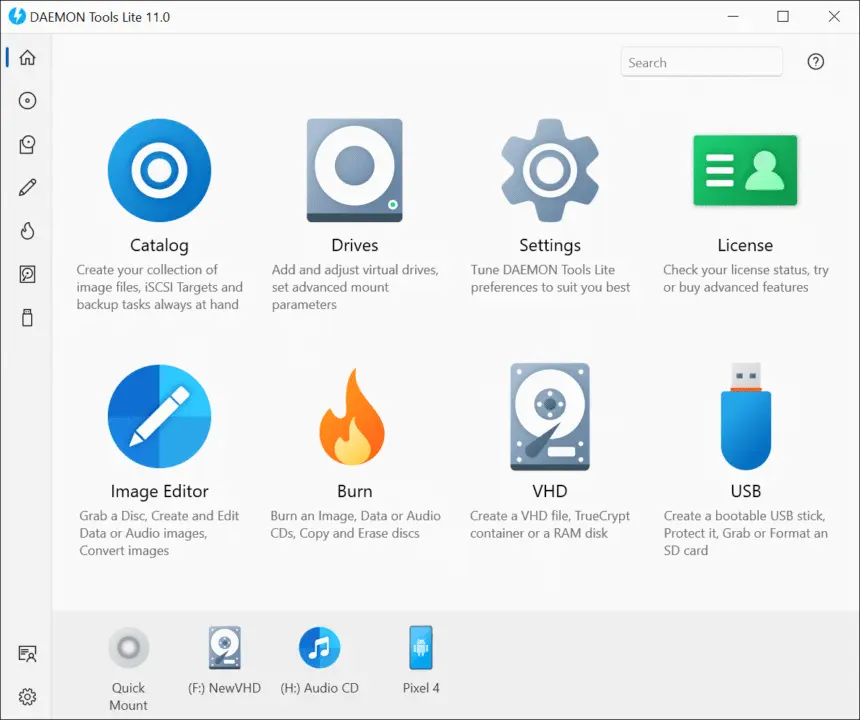

Popularny program DAEMON Tools znalazł się w centrum poważnego incydentu bezpieczeństwa. Badacze wykryli, że przez oficjalne instalatory aplikacji od tygodni mogło być rozsyłane złośliwe oprogramowanie ukryte w legalnie podpisanych plikach. Atak typu supply chain miał umożliwiać cyberprzestępcom przejęcie danych użytkowników oraz zdalną komunikację z zainfekowanymi komputerami. Skala problemu jest duża, gdyż infekcje odnotowano już w ponad 100 krajach.

Zainfekowane instalatory wyglądały jak legalne aktualizacje. Atak wykorzystał oficjalne certyfikaty

Jednym z najbardziej niepokojących elementów całej kampanii jest sposób dystrybucji malware. Cyberprzestępcy nie korzystali z podejrzanych stron czy fałszywych reklam, ale podmienili oficjalne instalatory DAEMON Tools dostępne bezpośrednio na stronie producenta. Złośliwe pliki były podpisane prawidłowymi certyfikatami cyfrowymi firmy AVB Disc Soft. Dlatego system Windows traktował je jako w pełni wiarygodne oprogramowanie. Dzięki temu użytkownicy nie widzieli ostrzeżeń o potencjalnym zagrożeniu, a sam proces instalacji przebiegał pozornie normalnie.

Badacze ustalili, że zmodyfikowane zostały m.in. pliki DTHelper.exe, DiscSoftBusServiceLite.exe oraz DTShellHlp.exe. Po uruchomieniu programu komponenty te automatycznie startowały razem z systemem i nawiązywały połączenie z serwerami command-and-control kontrolowanymi przez napastników. Atakujący wykorzystali również domenę bardzo podobną do oficjalnej strony DAEMON Tools, co dodatkowo utrudniało wykrycie nieprawidłowości w ruchu sieciowym. Sama infrastruktura wyglądała na starannie przygotowaną, gdyż domena została zarejestrowana zaledwie kilka dni przed rozpoczęciem kampanii.

Tego typu ataki supply chain są szczególnie groźne, bo użytkownik instaluje zaufane oprogramowanie z legalnego źródła i często nie ma świadomości, że razem z aplikacją uruchamia także ukryty backdoor.

Malware zbierał dane systemowe i wybierał bardziej wartościowe cele do dalszego ataku

Analiza przeprowadzona przez ekspertów bezpieczeństwa pokazuje, że infekcja była wieloetapowa i nie kończyła się wyłącznie na instalacji prostego malware. Pierwszy moduł działał głównie jako narzędzie rozpoznawcze. Zainfekowane komputery przesyłały do serwerów cyberprzestępców szczegółowe informacje o systemie, w tym adresy MAC, nazwy urządzeń, listy zainstalowanych aplikacji, konfigurację sieci, aktywne procesy czy ustawienia regionalne systemu operacyjnego. Dane te prawdopodobnie służyły do oceny, które urządzenia mogą być bardziej wartościowe z perspektywy dalszej infiltracji.

Co ważne, tylko część użytkowników otrzymywała kolejne komponenty malware. To wskazuje na selektywne podejście charakterystyczne dla operacji szpiegowskich. Wśród dodatkowych narzędzi wykryto m.in. backdoor pozwalający wykonywać polecenia zdalnie, pobierać pliki oraz uruchamiać kod bezpośrednio w pamięci RAM. W co najmniej jednym przypadku użyto także bardziej zaawansowanego malware QUIC RAT, obsługującego protokoły HTTP, TCP, DNS i QUIC. Program ten potrafił dodatkowo wstrzykiwać kod do legalnych procesów systemowych, takich jak notepad.exe, co utrudniało jego wykrycie przez klasyczne narzędzia bezpieczeństwa.

Według danych telemetrycznych infekcje pojawiły się już w ponad 100 krajach. Część zaatakowanych urządzeń należała do organizacji z sektorów rządowych, przemysłowych, naukowych oraz handlowych.

Źródło tekstu: Neowin / Zdjęcie otwierające: unsplash (@writecodenow), Daemon Tools