W oficjalnym sklepie Chrome Web Store wykryto ponad 100 złośliwych rozszerzeń, które mogą przejmować konta i wykradać dane użytkowników. Chociaż wyglądają jak zwykłe dodatki do przeglądarki w rzeczywistości potrafią działać w tle i uzyskiwać dostęp do wrażliwych informacji. Eksperci ostrzegają, że zagrożenie jest poważne, a część niebezpiecznych rozszerzeń wciąż jest dostępna do pobrania.

Złośliwe rozszerzenia podszywają się pod popularne narzędzia. Użytkownicy nieświadomie je instalują

Analiza przeprowadzona przez specjalistów ds. bezpieczeństwa wykazała, że złośliwe rozszerzenia nie trafiały do sklepu przypadkowo. Tak naprawdę stanowiły element dobrze zaplanowanej kampanii. Atakujący publikowali je pod różnymi nazwami i za pośrednictwem różnych kont deweloperskich, starając się uwiarygodnić swoje działania oraz uniknąć szybkiego wykrycia.

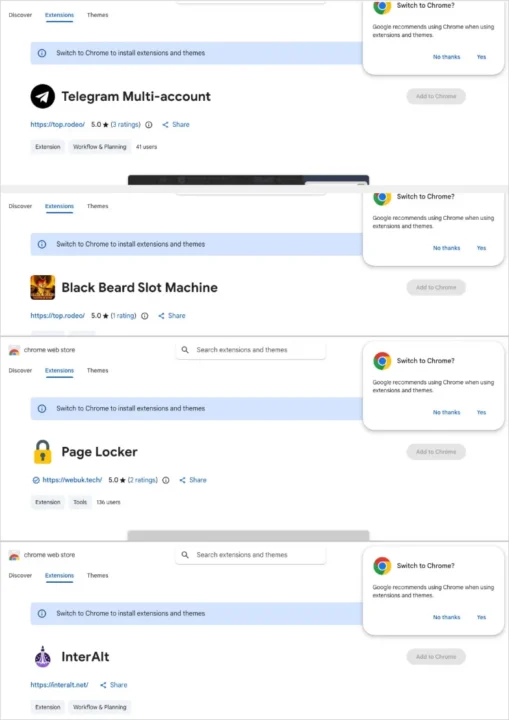

W praktyce dodatki wyglądały jak zupełnie normalne narzędzia, od rozszerzeń wspierających korzystanie z YouTube i TikToka, przez proste gry przeglądarkowe, aż po narzędzia do tłumaczenia tekstu czy obsługi komunikatora Telegram. To sprawiało, że użytkownicy instalowali je bez większych podejrzeń, traktując jako nieszkodliwe dodatki zwiększające funkcjonalność przeglądarki.

W rzeczywistości wiele z tych rozszerzeń zawierało ukryte mechanizmy pozwalające na przejmowanie danych i kontrolowanie aktywności użytkownika. Część z nich potrafiła pobierać podstawowe informacje o koncie Google – adres e-mail, nazwę czy zdjęcie profilowe, a także uzyskiwać dostęp do specjalnych tokenów umożliwiających działanie w imieniu użytkownika. Inne ingerowały bezpośrednio w działanie przeglądarki, wstrzykując własny kod do interfejsu stron internetowych lub działając w tle bez jakiejkolwiek interakcji. Takie podejście pozwalało cyberprzestępcom nie tylko na zbieranie danych, ale także na dalsze rozwijanie ataku.

Wszystkie rozszerzenia korzystały z tej samej infrastruktury sterującej (C2), która odpowiadała za przejmowanie sesji, zbieranie danych i wydawanie poleceń. To sugeruje, że za operacją stoi dobrze zorganizowany system, a nie chaotyczne działania wielu niezależnych osób.

Skala zagrożenia jest większa, niż się wydaje

Najbardziej niebezpieczne rozszerzenia potrafiły działać jak pełnoprawne narzędzia szpiegowskie. Niektóre z nich uruchamiały się automatycznie wraz ze startem przeglądarki i nawiązywały połączenie z serwerami kontrolowanymi przez atakujących. Dzięki temu mogły pobierać polecenia w czasie rzeczywistym, otwierać dowolne strony czy wykonywać dodatkowe operacje bez wiedzy użytkownika. Szczególnie groźne okazały się przypadki kradzieży tokenów uwierzytelniających, które pozwalają uzyskać dostęp do konta bez konieczności podawania hasła. W praktyce oznacza to możliwość przejęcia konta i korzystania z niego tak, jakby był to właściciel.

W jednym z wykrytych przypadków rozszerzenie regularnie odczytywało dane sesji komunikatora Telegram i przesyłało je na zewnętrzne serwery. To mogło umożliwić przejęcie konta bez wiedzy użytkownika. Dodatkowo mechanizm ten pozwalał także na nadpisanie danych sesji, co w praktyce dawało atakującym możliwość „podmiany” konta w przeglądarce ofiary. Eksperci zwracają uwagę, że część rozszerzeń wykorzystywała także inne metody np. usuwanie zabezpieczeń stron czy wstrzykiwanie reklam, co wskazuje na szeroki zakres możliwych nadużyć. W kodzie części rozszerzeń badacze znaleźli także ślady, które mogą wskazywać na powiązania z rosyjskim modelem malware-as-a-service (MaaS).

Mimo zgłoszenia problemu, wiele z tych dodatków nadal było dostępnych w sklepie w momencie publikacji raportu, dlatego użytkownicy powinni dokładnie sprawdzić zainstalowane rozszerzenia i usunąć wszystkie podejrzane pozycje.

Źródło: Bleeping Computer