Jak wynika z raportu opublikowanego przez Scuri, witryny internetowe ponownie są infekowane złośliwym kodem. Dzięki temu mogą wykorzystywać moc obliczeniową komputerów do potajemnego kopania wirtualnej waluty Monero.

Bitdefender ostrzega, że szczególnie podatni na infekcje są posiadacze stron internetowych opartych na WordPressie. W takim przypadku może dochodzić nie tylko do tajemnego kopania kryptowaluty, ale również do kradzieży danych.

W złośliwym kodzie może się bowiem kryć keylogger, który przejmie dane logowania do panelu administratora naszej witryny. Działa on w taki sposób, że nie trzeba nawet klikać przycisku „Zaloguj”, by wpisane w pola znaki zostały przesłane do cyberprzestępców.

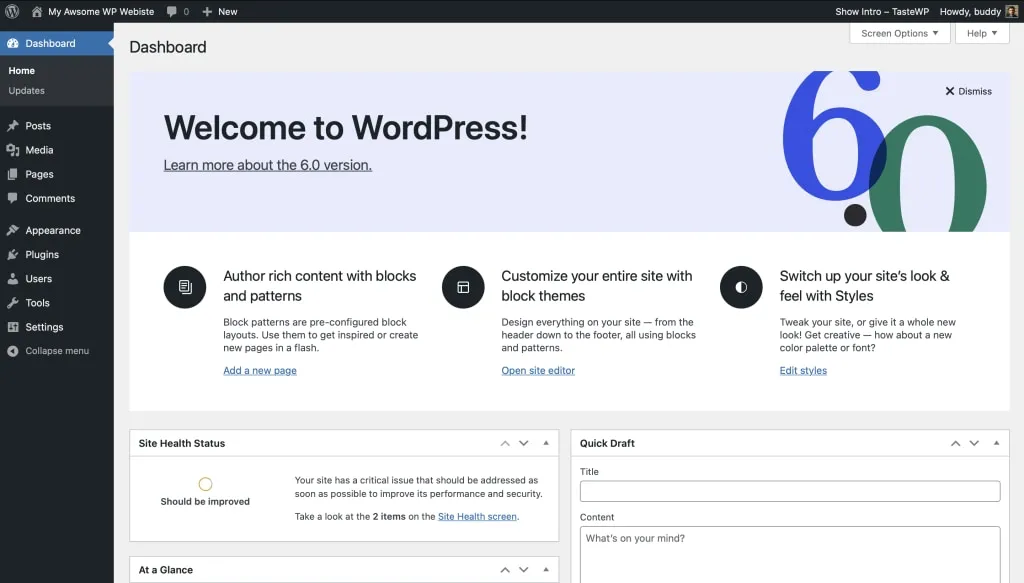

Podstawiona strona logowania do WordPressa

Podstawiona strona logowania do WordPressaPo zdobyciu loginu i hasła hakerzy mogą w późniejszym czasie logować się do naszej witryny bez konieczności szukania luk w zabezpieczeniach. Warto zatem pamiętać o włączeniu uwierzytelniania dwuskładnikowego.

Bleeping Computer podaje, że w ten sposób zainfekowanych jest ponad 2000 witryn opartych na WordPressie.

Zaktualizuj wszystkie wtyczki

Jeżeli samodzielnie hostujemy witrynę przy pomocy WordPressa, warto zadbać o aktualizację wszystkich wykorzystywanych wtyczek, jak i samego WordPressa. Mogą one bowiem zawierać luki w zabezpieczeniach, za pomocą których cyberprzestępcy wstrzykują złośliwy kod.

„Należy dokładnie sprawdzić poziom zabezpieczeń jaki oferuje hosting, z którego korzystamy. Często może być tak, że jesteśmy pewni dobrej ochrony, którą zapewnia dostawca usług serwerowych. Niestety nie zawsze tak jest. Co gorsza, hosting może posiadać dobre zabezpieczenie, niestety wtyczki, które instalujemy na swoim CMS-ie będą posiadały luki” – tłumaczy Natalia Kowalska z Bitdefendera.

„Dlatego warto przeczytać opinie innych użytkowników, aby nie mieć później kłopotów ze stroną. Pamiętajmy także o aktualizowaniu zarówno systemu zarządzania treścią strony jak i wszystkich dodanych wtyczek. Dzięki temu zwiększymy poziom zabezpieczeń” – kontynuuje.

Źródło: Bitdefender