Złośliwe oprogramowanie na Androida ewoluuje w niepokojącym kierunku. Najnowszy wariant malware, zamiast skupiać się na przechwyceniu hasła do jednego konkretnego systemu, zagląda tam, gdzie użytkownicy czują się bezpiecznie – do prywatnych notatek.

Nowe zagrożenie nazwane Perseus potrafi automatycznie przeszukiwać aplikacje do notatek i wyciągać z nich dane. Eksperci ostrzegają, że to jeden z najbardziej inwazyjnych mechanizmów, jakie pojawiły się w ostatnim czasie. Co gorsza, malware rozprzestrzenia się w sposób, który wielu użytkowników wciąż bagatelizuje.

Jak działa nowe zagrożenie

Perseus to rozwinięcie znanych wcześniej trojanów bankowych, ale jego możliwości są znacznie szersze. Oprogramowanie wykorzystuje uprawnienia dostępności systemu Android, co pozwala mu przejąć kontrolę nad urządzeniem bez wzbudzania podejrzeń. Złośliwy kod potrafi wykonywać zrzuty ekranu w czasie rzeczywistym, symulować dotknięcia oraz uruchamiać aplikacje. Może także ukrywać swoją aktywność dzięki specjalnej czarnej nakładce, która sprawia, że użytkownik nie widzi, co faktycznie dzieje się na ekranie.

Najbardziej niepokojąca funkcja to jednak automatyczne przeszukiwanie notatek. W przeciwieństwie do wcześniejszych wirusów wykorzystujących uprawnienia dostępności, Perseus nie wymaga ręcznego sterowania przez cyberprzestępcę – działa samodzielnie i systematycznie analizuje zapisane treści.

Aplikacje na celowniku

Głównym celem ataku są najpopularniejsze aplikacje do notatek. Według raportu zagrożone są:

- Google Keep

- Xiaomi Notes

- Samsung Notes

- ColorNote Notepad Notes

- Evernote – Note Organizer

- Microsoft OneNote

- Simple Notes Pro

- Simple Notes

To właśnie w takich programach użytkownicy często zapisują hasła, kody PIN, dane finansowe czy frazy odzyskiwania do portfeli kryptowalut. Perseus potrafi przechwycić te informacje i przekazać je dalej.

Gdzie można to „złapać”?

Ten konkretny wirus często ukrywa się w aplikacjach udających usługi IPTV (telewizja przez internet), które użytkownicy pobierają z zewnętrznych źródeł. Osoby instalujące oprogramowanie spoza oficjalnego sklepu Play częściej ignorują ostrzeżenia systemu i przyznają aplikacjom szerokie uprawnienia. To otwiera drogę do pełnej kompromitacji urządzenia. Eksperci podkreślają, że włączenie Google Play Protect i unikanie nieznanych aplikacji znacząco zmniejsza ryzyko infekcji. W praktyce jednak wiele osób nadal bagatelizuje te zasady.

Przenieś hasła do mendżera

Nowe podejście cyberprzestępców pokazuje zmianę priorytetów. Zamiast przechwytywać pojedyncze dane logowania, podszywając się pod jedną stronę czy appkę, atakujący celują w całe zbiory informacji przechowywane w notatkach. Tam znajdują się często najbardziej wartościowe dane – zapisane „na wszelki wypadek”, albo w pośpiechu. Perseus wykorzystuje tę słabość w sposób wyjątkowo perfidny i skuteczny.

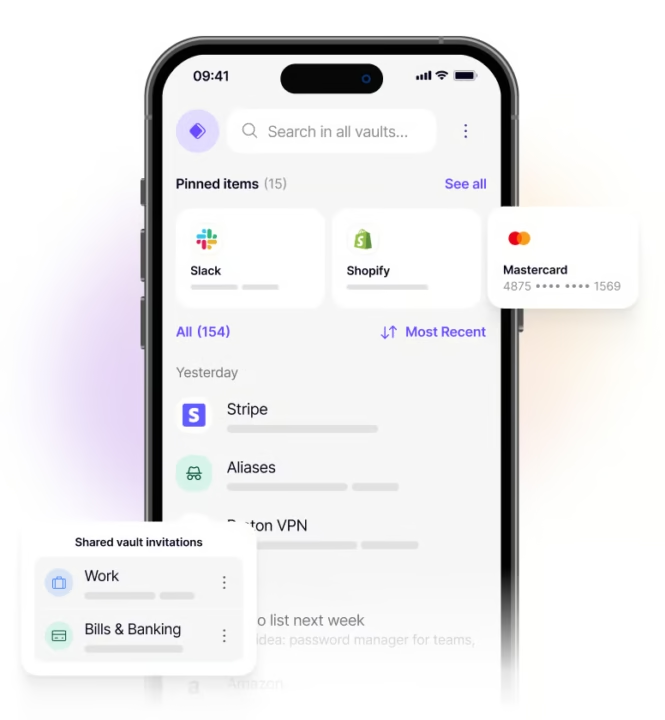

Użytkownicy powinni znacznie ostrożniej podchodzić do tego, co i gdzie zapisują – i zapoznać się z menadżerem haseł – na przykład systemowym Google Password Manager, Samsung Pass, Xiaomi Password Manager, OnePlus Password Manager czy pobranym (ze Sklepu Play!) Proton Pass.

Źródło: AndroidPolice