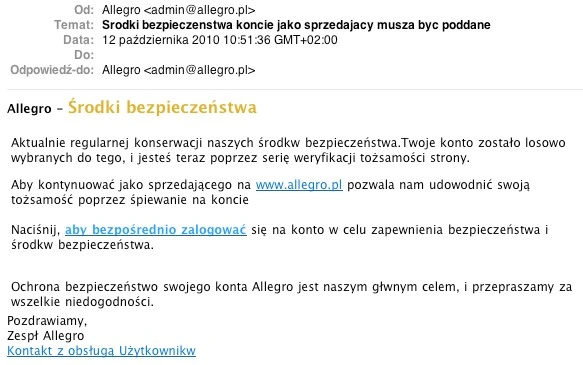

Phishingowa wiadomość e-mail skierowana przeciwko użytkownikom portalu aukcyjnego Allegro.pl

Jak widać, treść wiadomości jest napisana niezwykle niedbale i wygląda na przetłumaczoną przy użyciu internetowego translatora. Jest to typowa cecha phishingu, który często jest organizowany na skalę globalną. Odsyłacz znajdujący się w wiadomości prowadzi do sfałszowanej strony logowania, która jest łudząco podobna do oryginalnej strony Allegro.pl:

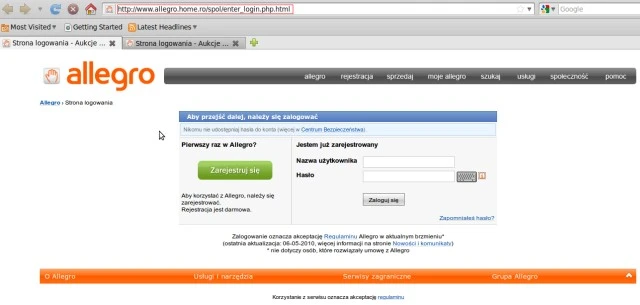

Sfałszowana strona logowania do portalu Allegro.pl

Można zauważyć, że strona ta różni się od oryginału wyłącznie adresem URL oraz brakiem ważnego certyfikatu. Nawet doświadczony internauta może paść ofiarą takiego ataku. Dane wprowadzone w sfałszowanym formularzu trafią do cyberprzestępcy, który będzie miał do dyspozycji konto oszukanego użytkownika w serwisie Allegro.pl.

Kaspersky Lab Polska podkreśla, że właściciel serwisu Allegro.pl nie ma nic wspólnego z wysyłką tych wiadomości e-mail. Jest to typowy atak phishingowy mający na celu wyłudzenie informacji. Cyberprzestępca nielegalnie wykorzystał wizerunek Allegro.pl.

Phishing jest formą cyberprzestępstwa lub oszustwa opartego na socjotechnice. Nazwa jest świadomym błędem w pisowni terminu 'fishing’ oznaczającego łowienie ryb. Termin „phishing” odnosi się do procesu zbierania (kradzieży) danych przez przestępców. W typowym ataku phishingowym cyberprzestępca tworzy prawie idealną replikę strony WWW dowolnej instytucji lub portalu. Następnie rozpoczyna się „phishing”: przy użyciu technik spamowych wysyłane są wiadomości e-mail imitujące prawdziwą korespondencję wysyłaną przez różne instytucje. Hakerzy mogą wykorzystywać prawdziwe logo firmy, nienaganny styl korespondencji handlowej, a nawet prawdziwe nazwiska osób należących do zarządu.

Wszystkie takie wiadomości mają jeden cel: nakłonienie odbiorców do kliknięcia zawartego w liście odsyłacza. Stworzone przez phisherów odsyłacze kierują użytkowników bezpośrednio do fałszywej strony WWW, na której „schwytana ryba” wprowadza poufne informacje dotyczące numerów kont bankowych, kart kredytowych, haseł dostępu itp. lub pobiera szkodliwy kod, który następnie instalowany jest w systemie.

Źródło: Kaspersky Lab