Cyberprzestępcy coraz częściej sięgają po sztuczną inteligencję – ten trend dotarł również do świata mobilnego malware. Eksperci z firmy Dr.Web wykryli nową rodzinę trojanów na Androida, które wykorzystują modele uczenia maszynowego do przeprowadzania oszustw reklamowych.

Zamiast prostych skryptów klikających w określone miejsca ekranu, złośliwe aplikacje analizują obraz wyświetlany w przeglądarce. Dzięki temu potrafią rozpoznawać dynamiczne reklamy, elementy wideo czy iframe’y, z którymi nie radziły sobie zwykłe wirusy typu click-fraud.

Ukryta przeglądarka

Podstawowy tryb działania tego malware określany jest jako „phantom”. Wirus na wirtualnym pulpicie uruchamia niewidoczną dla użytkownika przeglądarkę WebView, która ładuje strony z reklamami. Następnie aplikacja wykonuje zrzuty ekranu i analizuje je w modelu AI (za pomocą TensorFlow.js – otwartoźródłowej biblioteki Google do uruchamiania modeli AI w JavaScripcie). Gdy model rozpozna odpowiedni element interfejsu, malware symuluje dotknięcie ekranu, naśladując naturalne zachowanie człowieka.

Jeszcze większe możliwości daje tryb „signalling”. W tym wariancie trojan wykorzystuje WebRTC do przesyłania obrazu na żywo do atakujących. Pozwala im to ręcznie klikać, przewijać strony i wprowadzać tekst, mając pełną kontrolę nad ukrytą sesją przeglądarki.

Zainfekowane aplikacje w oficjalnym sklepie

Szczególnie niepokojący jest sposób dystrybucji zagrożenia. Badacze ustalili, że malware trafiało do użytkowników przez GetApps, czyli oficjalny sklep z aplikacjami na smartfony Xiaomi. Zainfekowane gry początkowo były pozbawione szkodliwego kodu, a niebezpieczne komponenty pojawiły się dopiero w kolejnych aktualizacjach.

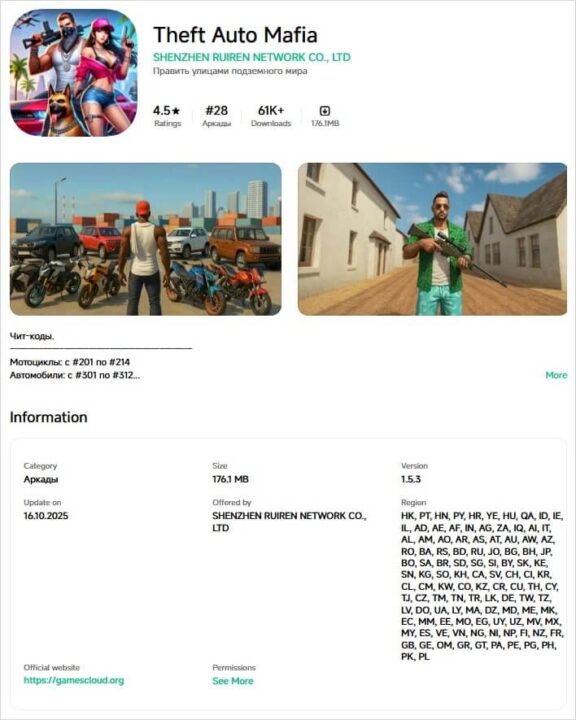

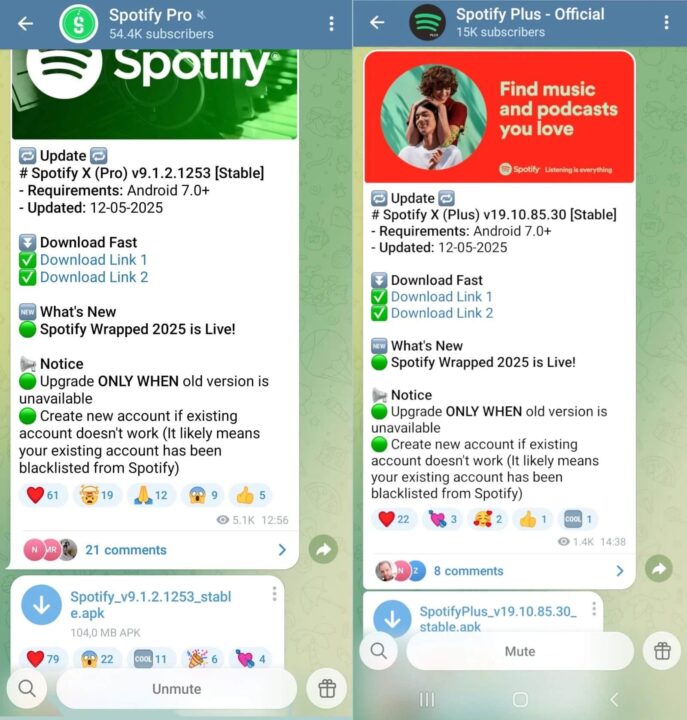

Wśród wykrytych tytułów znalazły się m.in. Theft Auto Mafia (61 tys. pobrań), Cute Pet House (34 tys. pobrań) czy Creation Magic World (32 tys). Równolegle trojany rozpowszechniano w zmodyfikowanych wersjach popularnych aplikacji, takich jak Spotify, YouTube czy Netflix, poprzez serwisy APK, kanały na Telegramie oraz serwery Discorda.

Niewidoczne dla użytkowników skutki

Choć click-fraud nie prowadzi bezpośrednio do kradzieży danych, pozostaje bardzo dochodowym procederem. Dla ofiary oznacza zwiększone zużycie baterii, szybszą degradację urządzenia oraz wyższe zużycie pakietu danych – bez żadnych widocznych objawów infekcji. Eksperci apelują, aby unikać aplikacji spoza Google Play, zwłaszcza „ulepszonych” wersji popularnych appek oferujących darmowy dostęp do funkcji premium.

Źródło: Bleepingcomputer