Nie przegap: Uważaj na MSI Afterburner. Pojawiły się podróbki z malware

Uwaga na Notepad++ i OBS Studio

Notepad++ i OBS Studio to programy cieszące się sporą estymą internautów. Notepad++ ceniony jest przez programistów, ale też dziennikarzy i osoby pracujące nad tekstem . Sam swoje publikacje tworzę najpierw właśnie w tym programie. OBS Studio to z kolei świetny program do streamowania i nagrywania wideo dla youtuberów i innych twórców podobnych treści. Na poszukujących tych aplikacji w sieci czyhają cyberprzestępcy.

Internauta o pseudonimie Kinqu zwróciłuwagę na nieprawidłową domenę, do której kieruje jedna z reklam wyświetlanych u góry listy wyszukiwania Google. Wyniki te prezentowane są internautom przed wynikom z oficjalnymi aplikacjami. Dlaczego? To proste, przestępcy płacą Google za reklamę, więc mogą liczyć na preferencyjne traktowanie.

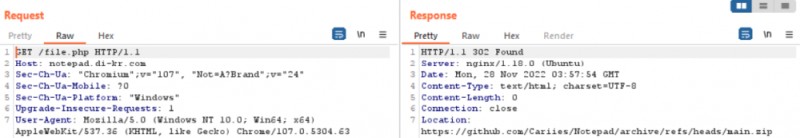

Po wpisaniu frazy notepad++ ukazuje się szkodliwa domena feesafasion[.]com z przekierowaniem do notepad[.]di-kr[.]com, przypominającą z wyglądu oryginalną domenę notepad-plus-plus.org. W obrębie tej samej domeny serwowane jest malware nawiązujące do OBS Studio – tym razem adres to obsproject[.]di-kr[.]com.

Źródło: Sekurak.pl

Co zawierają domeny oszustów?

Strony podsuwają nieświadomym ofiarą malware stworzone z myślą o systemach Windows, w związku z czym nieaktywne są linki do pobierania narzędzi dla systemów Linux i macOS. Pobrane archiwum z „Notepadem++” jest podwójnie spakowane, celem ominięcia kontroli antywirusowej i z pierwotnego rozmiaru 11,04 MB dekompresuje się do 762,2 MB.

Uruchomienie instalatora skutkuje uruchomieniem bibliotek DLL pobierających pliki infekujące komputer. Wśród nich jest m.in. stealer Crypt.XPACK.Gen.

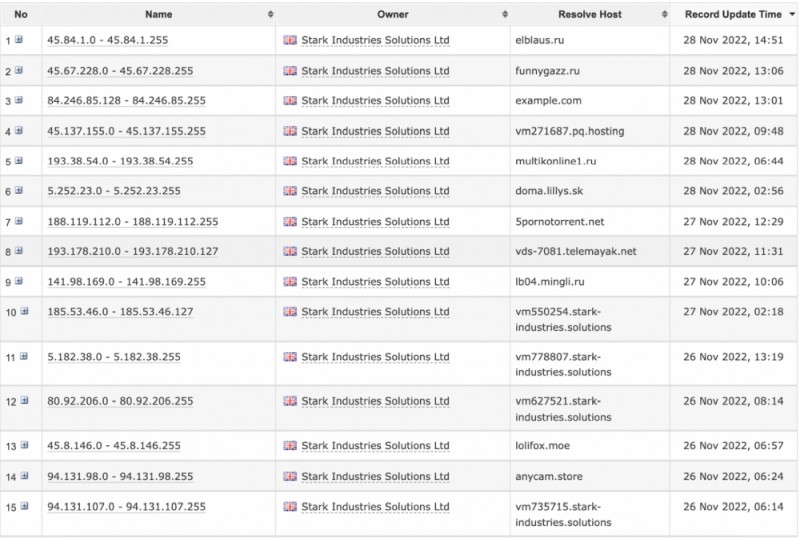

Analiza danych przeprowadzona przez serwis Sekurak.pl wskazuje, że za dystrybucję malware odpowiada organizacja cyberprzestępcza S**** Industries Sol*******, na którą zarejestrowano ok. 150 pul adresów IP klasy C z maską 24-bitową, służącymi do dystrybucji SPAM-u, oszustw i hostowania torrentów i pornografii. Łącznie wykryto aż 756 złośliwych domen, choć Sekurak szacuje, że łącznie może być ich nawet 38100.

Większość stron napisano w języku rosyjskim.

Źródło: Sekurak.pl

Zainteresowanych szczegółową analizą problemu odsyłam do serwisu źródłowego.

Zabezpieczajcie się w sieci i bądźcie czujni.

Źródło: Sekurak