Do sklepu Google Play została przemycona kolejna szkodliwa aplikacja. Tym razem malware zaszył się w skórze klawiatury ekranowej, znanej z łatwego dostępu do emoji.

Szkodliwy komponent znajdował się w aplikacji Ai.type – klawiaturze ekranowej, znanej ze sporych możliwości w zakresie wpisywania emoji. Specjaliści z Secure-D i Upstream Systems znaleźli w klawiaturze kod wyświetlający reklamy i robiący zakupy bez wiedzy użytkownika.

18 mln dolarów zysków z fałszywej klawiatury

Aplikacja Ai.type była dostępna w Google Play i innych sklepach z aplikacjami. Specjaliści szacują, że łącznie została pobrana 40 mln razy z różnych źródeł. Aplikacja bez wiedzy użytkowników ładowała niewidoczne reklamy i klikała bannery, by generować zysk. Przy okazji dostarczała prawdziwe dane użytkowników sieciom reklamowym.

Ponadto aplikacja potajemnie kupowała subskrypcje premium, jeśli miała taką możliwość. Użytkownicy dowiadywali się o zakupach po fakcie, pod warunkiem, że uważnie przeglądali swoje rachunki i SMS-y.

Specjaliści odkryli, że aplikacja maskowała swój ruch sieciowy i udawała szanowane aplikacje dla Androida. Ai.type udawała między innymi aplikację muzyczną Soundcloud.

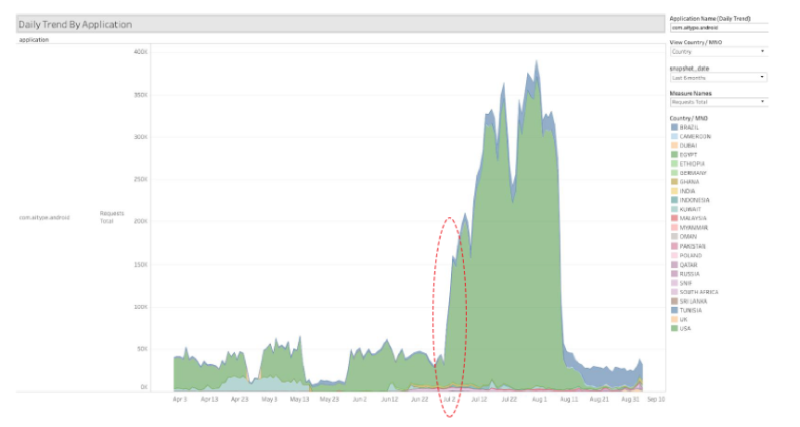

Szczyt aktywności w wakacje

Analitycy z Secure-D odkryli, że szczyt aktywności Ai.type przypadł na wakacje. To ciekawa obserwacja. Wygląda na to, że szkodliwa działalność klawiatury została uruchomiona zaraz po tym, jak aplikacja została usunięta z Google Play, ale wciąż była zainstalowana na milionach smartfonów z Androidem. Przestępcy widocznie chcieli zarobić, ile się da, póki jeszcze mieli taką możliwość.

Co ważne, szkodliwy komponent nie był częścią samej aplikacji. Jak zwykle w takich przypadkach, komponent znajdował się w jednym z zewnętrznych frameworków.

Jeśli jeszcze korzystasz z aplikacji Ai.type, natychmiast ją usuń i powiadom znajomych o niebezpieczeństwie.

Co się dzieje z Google Play?

System mobilny Google to nowy Windows – nie poradzi sobie bez dodatkowej ochrony. Nie ma tygodnia, byśmy nie słyszeli o zagrożeniach i oszustwach w sklepie Google Play. Cyberprzestępcy zorientowali się, że można dobrze zarobić na infekowaniu urządzeń z Androidem i nie jest to trudne. Często to nie twórcy aplikacji są winni, ale szkodliwe komponenty we frameworkach sieci reklamowych.

Jak tak dalej pójdzie, blokowanie instalacji aplikacji z nieznanych źródeł na Androidzie straci sens. Gdy rozmawiam ze specjalistami z dziedziny cyberbezpieczeństwa, coraz częściej słyszę, że trzymanie się aplikacji z Google Play to żadna ochrona i niezbędny jest program antywirusowy. Dwa lata temu było to dla mnie nie do pomyślenia, ale od niedawna sama korzystam z antywirusa na smartfonie.

Źródło: Upstream Systems