Niektórzy z Was są mocno zaniepokojeni tym, jak wiele informacji o użytkownikach swoich usług zbiera firma Google. Niedawno stworzyliśmy nawet artykuł z myślą o osobach, które chcą skasować swoje konto Google, wyłączyć profilowanie reklam lub dezaktywować pojedyncze usługi. Uważam, że w pewnych sytuacjach Google zaufać jednak warto niemal bezgranicznie – dla dobra swojego bezpieczeństwa.

Google we współpracy z Uniwersytetem Nowojorskim oraz Uniwersytetem Kalifornijskim dowodzi tego, dlaczego warto podać internetowemu gigantowi swój numer telefonu. Nie chodzi oczywiście o przekazanie go „ot tak”, a podanie go w celu aktywacji autentykacji dwuskładnikowej jako metody logowania do swojego konta.

W tym miejscu warto przypomnieć mniej zaawansowanym technologicznie czytelnikom czym jest weryfikacja dwuskładnikowa. Otóż w trakcie logowania zwyczajowo podajemy jedynie hasło dla danego konta. Po aktywacji uwierzytelniania dwuskładnikowego hasło należy dodatkowo potwierdzić kodem wysłanym po jego wpisaniu na podany wcześniej numer telefonu lub adres e-mail. Tym sposobem, nawet jeśli ktoś wejdzie w posiadanie Waszego hasła dla danej usługi, nie będzie mógł zalogować się bez dostępu do skrzynki pocztowej lub Waszego telefonu.

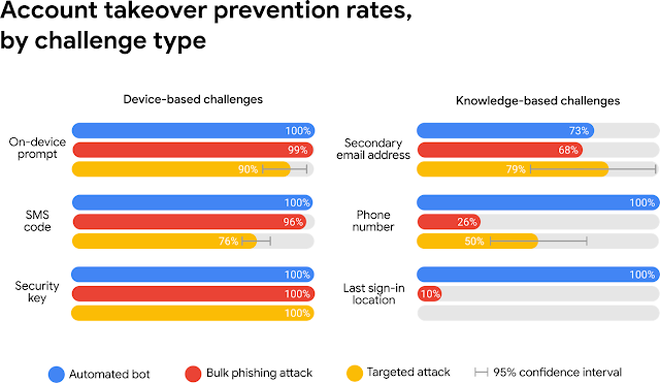

Przeprowadzone badania dowodzą, że dodanie numeru telefonu do konta Google i aktywacja uwierzytelniania dwuskładnikowego czyni bezużytecznym aż 100% prób logowania dokonywanego prze boty cyberprzestępców. Jest w stanie także zażegnać problemy wynikające aż z 99% masowych ataków phisingowych oraz 66% ataków indywidualnych, przygotowanych kompleksowo z myślą o włamaniu na dane urządzenie.

Zastanawiacie się zapewne z czego wynika niższy poziom bezpieczeństwa tej metody logowania w przypadku ostatniego z rodzajów ataków, w odniesieniu do metod wcześniejszych. Cóż, przeważnie są to ataki opłacane w Dark Necie i planowane długimi tygodniami. Mowa o sytuacjach, w których na przykład ktoś podszywa się pod Waszych znajomych, celem uzyskania dostępu do konkretnych danych. Są to złożone metody ataków, przy których oczywiście najbardziej zawodnym jest czynnik ludzki – trudno więc obwiniać tutaj twórców zabezpieczeń.

Oczywiście istnieją skuteczne metody obrony także i przed tymi, najbardziej niebezpiecznymi z ataków. W ramach Programu Ochrony Zaawansowanej Google korzystać można z hardware’owych metod weryfikacji tożsamości – na przykład odpowiednio spreparowanego pendrive’a, którego włożenie do portu USB umożliwia zalogowanie się w danej usłudze lub systemie.

Korzystacie z uwierzytelniania dwuskładnikowego wszędzie, gdzie to tylko możliwe? A może nie chcecie podawać zbyt dużej ilości swoich danych i korzystacie wyłącznie z haseł?

Źródło: Google