Oryginalna treść:

Rzecz jasna to nie ASUS dystrybuował złośliwy kod. Stoją za tym przestępcy, którzy przejęli kontrolę nad oficjalnym serwerem aktualizacji i regularnie modyfikowali nowe wersje software’u, który producent wysyłał na urządzenia.

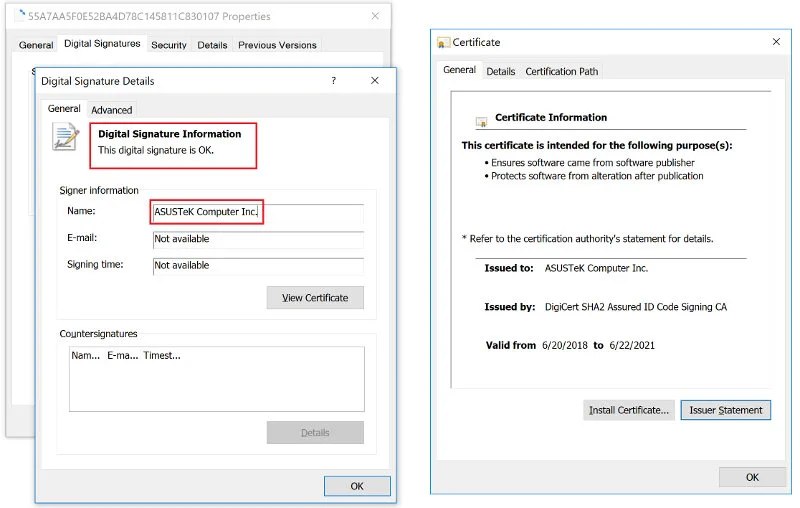

29 stycznia pracownicy z firmy Kaspersky wykryli, że od czerwca do listopada 2018 roku, aktualizacje pobierane przez sprzęt ASUS mimo poprawnego certyfikatu firmy, zainfekowane są złośliwym kodem. ShadowHammer mimo zainfekowania nie działał od razu na szkodę użytkownika. Najpierw musiał on sprawdzić czy sprzęt należy do jego ofiary.

Cele ataku były zaznaczone na zahardcorowanej liście adresów MAC. Po infekcji, wirus sprawdzał adres i w przypadku, gdy znajdował on się na liście celów, ShadowHammer pobierał kolejny wariant złośliwego kodu. Pochodzenie wybranych adresów MAC pozostaje tajemnicą.

Ich lista jest jednak ujawniona i jeżeli macie sprzęt ASUS to możecie sprawdzić czy Wasze urządzenie mogło paść ofiarą ataku. Wystarczy, że wejdziecie na tę stronę i wpiszecie na niej swój adres MAC. Jest to naprawdę istotne, ponieważ ofiary ataku znajdowały się również w Polsce.

Kaspersky poinformował ASUSa o zagrożeniu 31 stycznia. Od tamtej pory jednak producent nie poruszył tego tematu, nie poinformował klientów, ani nawet nie odwołał certyfikatów, które wykorzystali przestępcy.

Serwis Niebezpiecznik zbiera informacje od osób, które padły ofiarą ataku ShadowHammera, aby ustalić łączące ich cechy i potencjalny cel przestępców.

Źródło: Niebezpiecznik

![[AKTUALIZACJA: odpowiedź ASUS] Posiadacze urządzeń ASUS przez kilka miesięcy byli ofiarami złośliwego kodu – sprawdź czy Twoje urządzenie nie jest zainfekowane [AKTUALIZACJA: odpowiedź ASUS] Posiadacze urządzeń ASUS przez kilka miesięcy byli ofiarami złośliwego kodu – sprawdź czy Twoje urządzenie nie jest zainfekowane](https://www.instalki.pl/wp-content/uploads/webp/asus_laptop.webp)